En un entorno digital cada vez más complejo, donde los ciberataques evolucionan constantemente, las organizaciones enfrentan el desafío de proteger sus activos sin perder eficiencia operativa. Desde el phishing hasta el ransomware, las amenazas actuales exigen un enfoque estructurado que permita priorizar riesgos y aplicar medidas de seguridad de forma efectiva.

En este contexto, los controles CIS se han posicionado como una de las guías más prácticas para fortalecer la ciberseguridad empresarial, ayudando a implementar controles claros, medibles y alineados con el panorama real de amenazas. Continúa leyendo para entender qué son los CIS controls, para qué sirven y cómo aplicarlos en tu estrategia de seguridad.

Índice:

- ¿Qué son los CIS controls?

- Beneficios de los controles CIS para las empresas en México

- Estructura de los controles CIS (versión actual)

- Tipos de controles de ciberseguridad dentro del CIS

- ¿Cómo implementar los controles CIS en una empresa?

- Relación entre controles CIS y la seguridad de identidad

- Errores comunes al implementar controles CIS

- Panorama actual: ¿Por qué los controles de seguridad informática son tan relevantes hoy?

- Claves finales para fortalecer tu estrategia de ciberseguridad con CIS

- Preguntas frecuentes sobre controles CIS

¿Qué son los CIS controls?

Los controles CIS (controles críticos de seguridad o critical security controls) son un conjunto de mejores prácticas en ciberseguridad diseñadas para ayudar a las organizaciones a proteger sus sistemas, datos y usuarios frente a las amenazas más comunes.

Desarrollados por el Center for Internet Security (CIS), estos controles se basan en evidencia real de ataques y en la experiencia de expertos en seguridad. A diferencia de otros marcos más teóricos, los CIS controls están orientados a la acción: indican qué hacer, cómo hacerlo y en qué orden.

En términos simples: los controles CIS son una guía priorizada de controles de seguridad informática que ayudan a reducir riesgos de manera práctica y progresiva.

¿Qué es el CIS de una empresa?

Es importante aclarar que no se trata de una herramienta, software o producto específico. El CIS en una empresa es un marco de referencia que se integra dentro de la estrategia de seguridad para definir:

- Qué activos proteger

- Qué controles implementar

- En qué orden hacerlo

- Cómo medir el avance

Esto significa que los controles CIS funcionan como una hoja de ruta que puede complementarse con soluciones tecnológicas como firewalls, sistemas de detección de intrusos, herramientas de gestión de identidades o plataformas de protección de endpoints.

En este sentido, es clave entender la diferencia:

- CIS controls: marco estratégico

- Herramientas de seguridad: ejecución técnica

Ambos son necesarios, pero cumplen roles distintos dentro de los controles de ciberseguridad de una organización.

CIS Critical Security Controls vs otros frameworks

Dentro del ecosistema de controles de seguridad informática, los controles CIS conviven con otros marcos reconocidos como ISO 27001 o NIST. Sin embargo, su enfoque es diferente.

ISO 27001

- Enfoque normativo y de cumplimiento

- Basado en auditorías y certificaciones

- Más orientado a procesos y documentación

NIST

- Marco amplio de gestión de riesgos

- Flexible, pero menos prescriptivo

- Requiere mayor interpretación

CIS controls

- Enfoque práctico y operativo

- Priorización clara de acciones

- Diseñado para implementación directa

En pocas palabras, mientras ISO y NIST dicen qué deberías tener, los controles CIS te dicen qué hacer primero y cómo hacerlo. Por eso, muchas empresas utilizan los CIS controls como base operativa y complementan con otros marcos para cumplimiento regulatorio.

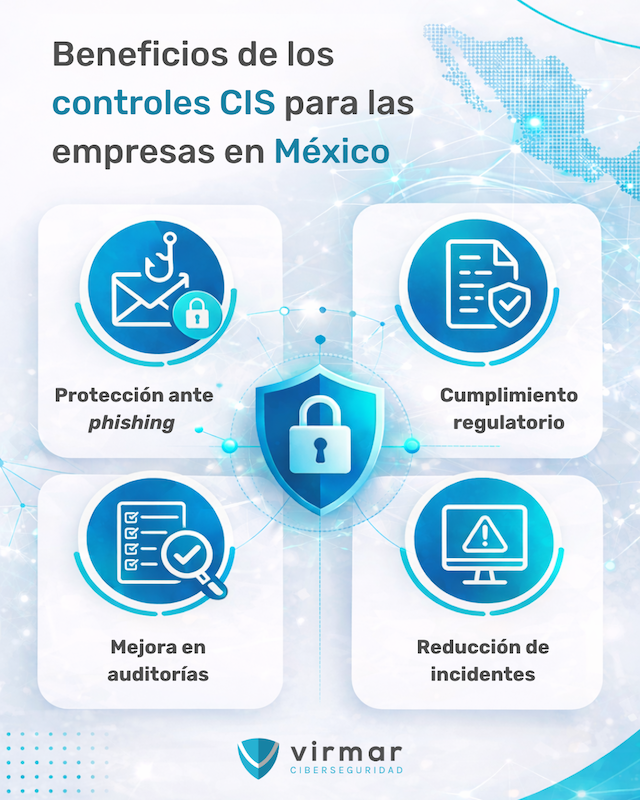

Beneficios de los controles CIS para las empresas en México

Para las organizaciones en México, donde el volumen de ciberataques ha crecido de forma sostenida, implementar controles CIS puede marcar una diferencia significativa. Entre los beneficios más relevantes destacan:

- Protección ante phishing y ransomware: Los controles críticos de seguridad ayudan a prevenir accesos no autorizados y ataques basados en ingeniería social.

- Cumplimiento regulatorio: Facilitan la alineación con normativas locales e internacionales, especialmente en sectores como financiero o salud.

- Mejora en auditorías: Tener implementados los CIS controls permite demostrar madurez en seguridad ante clientes, socios o reguladores.

- Reducción de incidentes: Al aplicar controles priorizados, se disminuye la probabilidad de brechas de seguridad.

En un contexto donde muchas empresas aún están en etapas iniciales de madurez, los controles CIS ofrecen una forma accesible de fortalecer la seguridad sin complicaciones innecesarias.

Estructura de los controles CIS (versión actual)

La versión más reciente, CIS Controls v8, organiza los controles en un conjunto de prácticas actualizadas que reflejan el panorama moderno de amenazas, incluyendo entornos cloud, trabajo remoto y ataques basados en identidad.

Los 18 CIS controls explicados

A continuación, se presenta un resumen de los 18 controles CIS, que forman la base de este marco de controles de ciberseguridad:

- Inventario de activos empresariales: Identificar todos los dispositivos conectados a la red para evitar activos no controlados.

- Inventario y control de software: Registrar y gestionar el software autorizado para prevenir aplicaciones maliciosas.

- Protección de datos: Implementar medidas para proteger la información sensible en reposo y en tránsito.

- Configuración segura de activos y software: Asegurar que sistemas y aplicaciones estén configurados correctamente desde el inicio.

- Gestión de cuentas: Controlar el ciclo de vida de las cuentas de usuario y evitar accesos innecesarios.

- Control de accesos: Definir quién puede acceder a qué recursos, bajo qué condiciones.

- Gestión continua de vulnerabilidades: Detectar, evaluar y corregir fallas de seguridad de forma constante.

- Auditoría de logs: Registrar y analizar eventos para detectar actividades sospechosas.

- Protección de correo electrónico y navegadores: Reducir riesgos asociados a phishing, malware y descargas peligrosas.

- Defensas contra malware: Implementar herramientas y estrategias para prevenir infecciones.

- Recuperación de datos: Contar con respaldos seguros y planes de recuperación ante incidentes.

- Gestión de infraestructura de red: Asegurar dispositivos y configuraciones de red.

- Monitoreo y defensa de la red: Detectar y responder a amenazas en tiempo real.

- Conciencia y capacitación en seguridad: Educar a los usuarios para reducir errores humanos.

- Gestión de proveedores de servicios: Evaluar riesgos asociados a terceros.

- Seguridad de aplicaciones: Incorporar prácticas seguras en el desarrollo y mantenimiento de software.

- Gestión de respuesta a incidentes: Establecer procesos claros para actuar ante ataques.

- Pruebas de penetración: Simular ataques para identificar debilidades antes que los atacantes.

Estos controles de seguridad informática constituyen una base sólida para cualquier organización que busque fortalecer su estrategia de ciberseguridad de manera estructurada y efectiva.

Tipos de controles de ciberseguridad dentro del CIS

Una de las grandes ventajas de los controles CIS es que no todos deben implementarse al mismo tiempo ni con el mismo nivel de complejidad. Para facilitar su adopción, el marco define distintos grupos de implementación (Implementation Groups o IG), que permiten adaptar la estrategia según la madurez de la organización. Estos niveles ayudan a priorizar los controles de ciberseguridad en función del riesgo y los recursos disponibles.

Controles básicos (IG1)

Los controles del IG1 están diseñados para organizaciones con recursos limitados o con una postura de seguridad inicial. Incluyen medidas esenciales como:

- Inventario de activos

- Protección básica de endpoints

- Gestión de cuentas

- Configuración segura

El objetivo es cubrir las amenazas más comunes, como malware, phishing o accesos no autorizados. En este nivel, los controles CIS actúan como una base mínima de protección, ideal para pequeñas y medianas empresas que buscan mejorar su seguridad sin complicaciones.

Controles intermedios (IG2)

El IG2 está orientado a empresas con mayor nivel de madurez o que manejan información más sensible. Aquí se incorporan controles más avanzados como:

- Gestión continua de vulnerabilidades

- Monitoreo de red

- Protección de datos más robusta

- Gestión de proveedores

Estos tipos de controles de ciberseguridad permiten defenderse contra ataques más sofisticados, incluyendo amenazas persistentes o campañas dirigidas.

Controles avanzados (IG3)

El IG3 está diseñado para organizaciones que operan en entornos críticos o altamente regulados, como banca, gobierno o infraestructura esencial. Incluye prácticas como:

- Análisis avanzado de amenazas

- Pruebas de penetración constantes

- Respuesta a incidentes altamente estructurada

- Monitoreo continuo en tiempo real

En este nivel, los controles de seguridad informática buscan una defensa proactiva y continua, capaz de enfrentar ataques complejos y persistentes.

¿Cómo implementar los controles CIS en una empresa?

Adoptar los controles CIS no significa implementar todo de golpe. De hecho, uno de los errores más comunes es intentar hacerlo sin una estrategia clara. La clave está en avanzar de forma progresiva, alineando los CIS controls con los riesgos y objetivos del negocio.

Paso 1: Evaluar el estado actual

Antes de implementar cualquier control, es fundamental entender el punto de partida. Esto implica:

- Realizar un diagnóstico de seguridad

- Identificar activos críticos

- Detectar vulnerabilidades y brechas

Este análisis permite responder con claridad a la pregunta: ¿Qué tan protegida está realmente la organización?

Paso 2: Definir prioridades

No todos los controles tienen el mismo impacto. Por eso, es importante:

- Seleccionar el nivel adecuado (IG1, IG2 o IG3)

- Priorizar controles según el riesgo

- Enfocarse en los activos más críticos

Los controles CIS están diseñados precisamente para ayudar a tomar estas decisiones de forma estructurada.

Paso 3: Implementación progresiva

Uno de los principios clave de los CIS controls es evitar la sobrecarga. En lugar de implementar todo al mismo tiempo, se recomienda:

- Avanzar por fases

- Validar cada control antes de pasar al siguiente

- Integrar herramientas tecnológicas conforme sea necesario

Este enfoque reduce errores y mejora la efectividad de los controles de ciberseguridad.

Paso 4: Monitoreo y mejora continua

La ciberseguridad no es un proyecto, sino un proceso continuo. Por ello, es necesario:

- Definir KPIs de seguridad

- Monitorear eventos e incidentes

- Ajustar controles según nuevas amenazas

Los controles CIS deben evolucionar junto con la organización y el entorno digital.

Relación entre controles CIS y la seguridad de identidad

En los últimos años, la identidad se ha convertido en el nuevo perímetro de seguridad. Hoy, muchos ataques no buscan vulnerar sistemas directamente, sino comprometer credenciales legítimas. Por eso, los controles CIS incluyen múltiples prácticas relacionadas con la gestión de identidad y acceso.

Si quieres profundizar en este tema, puedes revisar nuestro artículo sobre seguridad de identidad.

¿Por qué la identidad es crítica hoy?

El crecimiento del trabajo remoto, la nube y las aplicaciones SaaS ha cambiado la forma en que se accede a los sistemas. Hoy en día:

- Los ataques basados en credenciales son cada vez más comunes

- El phishing sigue siendo una de las principales amenazas

- Los atacantes buscan “iniciar sesión”, no hackear sistemas

Esto refuerza la importancia de integrar la identidad dentro de los controles de seguridad informática.

CIS controls relacionados con identidad

Dentro de los controles CIS, hay varios directamente vinculados a la identidad:

- Gestión de cuentas (Control 5): Asegura que solo existan cuentas necesarias y correctamente administradas.

- Control de accesos (Control 6): Define permisos y privilegios de forma granular.

- Autenticación multifactor (MFA): Aunque no es un control independiente, es una salvaguarda clave dentro de varios controles.

Estos elementos son esenciales para reducir el riesgo de accesos no autorizados.

Errores comunes al implementar controles CIS

Aunque los controles CIS son prácticos y accesibles, su implementación puede fallar si no se realiza con una visión estratégica y alineada al negocio.

1. Implementar sin estrategia

Aplicar controles sin un plan claro puede generar esfuerzos desordenados y poco efectivos. Sin una priorización adecuada, es común invertir recursos en controles que no atienden los riesgos más críticos.

2. Ignorar la concientización del usuario

Muchos incidentes de seguridad ocurren por errores humanos, como hacer clic en enlaces maliciosos o compartir credenciales. Sin capacitación constante, incluso los mejores controles de ciberseguridad pueden ser insuficientes.

3. No actualizar controles

El entorno de amenazas evoluciona constantemente, al igual que las vulnerabilidades y técnicas de ataque. Si los controles no se revisan y actualizan periódicamente, pueden volverse obsoletos o perder efectividad.

4. Pensar que CIS es una herramienta

Uno de los errores más frecuentes es creer que los CIS controls son una solución tecnológica lista para implementar. En realidad, se trata de un marco estratégico que debe complementarse con herramientas y procesos adecuados.

Panorama actual: ¿Por qué los controles de seguridad informática son tan relevantes hoy?

El contexto actual de ciberseguridad exige enfoques más estructurados y realistas. Algunas tendencias incluyen:

- Uso de inteligencia artificial por atacantes: Automatización de ataques, phishing más sofisticado y evasión de controles tradicionales.

- Incremento de ataques en México: El país se mantiene como uno de los más atacados en América Latina, especialmente en sectores como el financiero, retail y gobierno.

- Mayor complejidad tecnológica: Entornos híbridos, nube y múltiples dispositivos aumentan la superficie de ataque.

En este escenario, los controles CIS destacan como un estándar práctico que permite responder de forma efectiva sin depender únicamente de herramientas.

Claves finales para fortalecer tu estrategia de ciberseguridad con CIS

En un entorno donde las amenazas son cada vez más frecuentes y sofisticadas, los controles CIS ofrecen una forma práctica de estructurar la seguridad de una organización. Más que un conjunto de buenas prácticas, permiten priorizar riesgos, optimizar recursos y construir una estrategia alineada con el contexto real de ciberataques.

Adoptar los CIS controls implica pasar de una postura reactiva a una preventiva, fortaleciendo la resiliencia del negocio y la capacidad de respuesta ante incidentes. Para las empresas en México, integrar estos controles de ciberseguridad puede ser un paso clave para enfrentar el panorama actual con mayor solidez y claridad estratégica.

Preguntas frecuentes sobre controles CIS

¿Qué son los controles CIS?

Los controles CIS son un conjunto de mejores prácticas diseñadas para proteger sistemas, datos y usuarios frente a amenazas comunes. Se basan en experiencias reales de ataques y ayudan a implementar controles de ciberseguridad de forma priorizada.

¿Cuántos controles tiene el CIS?

Actualmente, el marco CIS Controls v8 está compuesto por 18 controles principales, cada uno con múltiples salvaguardas. Estos controles cubren desde la gestión de activos hasta la respuesta a incidentes y pruebas de seguridad.

¿Qué son los controles CIS en una empresa?

En una empresa, los controles CIS funcionan como una guía estratégica para implementar controles de seguridad informática. Permiten organizar la protección de sistemas y datos de manera estructurada y alineada a los riesgos del negocio.

¿Para qué sirven los controles CIS?

Los controles CIS sirven para reducir riesgos, mejorar la postura de seguridad y priorizar acciones clave en ciberseguridad. Ayudan a enfocar los recursos en las amenazas más relevantes y a prevenir incidentes antes de que ocurran.

¿Los controles CIS son obligatorios?

Los controles CIS no son obligatorios por ley, pero son ampliamente adoptados como estándar de buenas prácticas. Muchas organizaciones los utilizan para fortalecer su seguridad y facilitar el cumplimiento de regulaciones.