En el mundo de la ciberseguridad, los términos hacker y cracker a menudo se confunden o se usan indistintamente. Sin embargo, estas dos figuras representan roles muy diferentes. En este artículo de VIRMAR Ciberseguridad, exploraremos las diferencias fundamentales entre hackers y crackers, sus técnicas comunes, sus contribuciones y consecuencias, así como formas de protegerse contra posibles ataques.

Conoce las soluciones contra ciberataques de VIRMAR Ciberseguridad

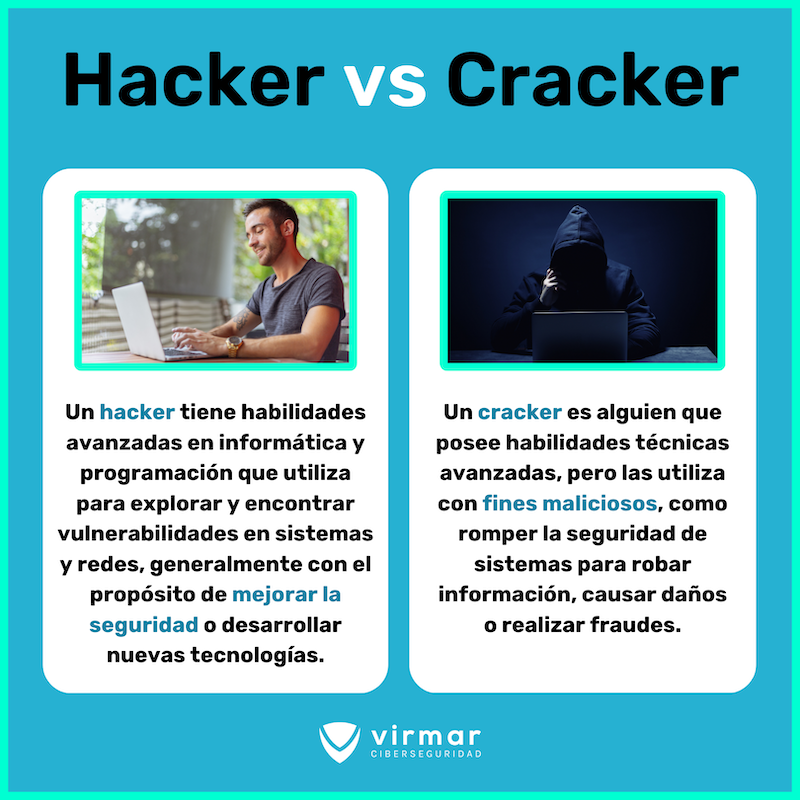

Definición de hacker y cracker

Un hacker es una persona con habilidades avanzadas en informática y programación que utiliza su conocimiento para explorar y encontrar vulnerabilidades en sistemas y redes, generalmente con el propósito de mejorar la seguridad o desarrollar nuevas tecnologías. Los hackers pueden ser «hackers éticos», que trabajan legalmente para mejorar la ciberseguridad.

Un cracker, por otro lado, es alguien que también posee habilidades técnicas avanzadas, pero las utiliza con fines maliciosos, como romper la seguridad de sistemas para robar información, causar daños o realizar fraudes. Los crackers operan fuera de la ley y sus acciones son perjudiciales para individuos y organizaciones.

Técnicas comunes utilizadas por hackers

Los hackers emplean una variedad de técnicas para probar y fortalecer la seguridad de los sistemas. Algunas de las más comunes incluyen:

- Pruebas de penetración: Simulaciones controladas de ataques para identificar y corregir vulnerabilidades.

- Análisis de vulnerabilidades: Uso de herramientas para detectar puntos débiles en software y redes.

- Ingeniería social: Métodos para engañar a las personas y obtener acceso a información o sistemas.

- Criptografía: Desarrollo y análisis de algoritmos para proteger datos sensibles.

Técnicas comunes utilizadas por crackers

Los crackers, en contraste, utilizan técnicas diseñadas para explotar vulnerabilidades con intenciones maliciosas. Entre las técnicas más comunes se encuentran:

- Malware: Creación y distribución de software dañino como virus, troyanos y ransomware.

- Phishing: Envío de correos electrónicos fraudulentos para obtener información personal y financiera.

- Ataques DDoS: Sobrecarga de sistemas y redes para hacerlos inaccesibles.

- Exploits: Uso de herramientas específicas para aprovechar vulnerabilidades conocidas en software y sistemas.

Contribuciones positivas de los hackers

Mejora de la seguridad informática

Los hackers éticos juegan un papel crucial en la mejora de la seguridad informática. Realizan auditorías de seguridad y pruebas de penetración para identificar fallos en los sistemas antes de que puedan ser explotados por actores malintencionados. Gracias a su trabajo, muchas vulnerabilidades son corregidas antes de causar daños.

Desarrollo de software y sistemas seguros

Además, los hackers contribuyen al desarrollo de software y sistemas más seguros. Colaboran en proyectos de código abierto, desarrollan herramientas de seguridad y participan en conferencias y comunidades donde comparten conocimientos y mejores prácticas.

Consecuencias negativas de los crackers

Robos de información

Los crackers a menudo se involucran en actividades ilegales como el robo de información personal y financiera. Estos robos pueden tener consecuencias graves para las víctimas, incluyendo pérdidas económicas y daños a su reputación.

Daños económicos y reputacionales

Las acciones de los crackers también pueden causar daños significativos a empresas y organizaciones. Los ataques cibernéticos pueden resultar en pérdidas financieras, interrupciones operativas y daños a la reputación de las compañías afectadas. Además, la recuperación de un ataque puede ser costosa y llevar mucho tiempo.

¡SOMOS TU ESCUDO CONTRA LOS CIBERATAQUES!

Hackers famosos

Kevin Mitnick

Kevin Mitnick es uno de los hackers más conocidos en la historia de la ciberseguridad. Su carrera comenzó en los años 80, cuando hackeó sistemas de grandes corporaciones como IBM y Nokia. Después de ser arrestado y cumplir una condena en prisión, Mitnick se convirtió en un defensor del hacking ético, utilizando sus habilidades para ayudar a empresas a fortalecer su seguridad informática. Su transformación de fugitivo a héroe de la ciberseguridad es un ejemplo de cómo las habilidades de un hacker pueden ser utilizadas de manera positiva y constructiva.

Anonymous

Anonymous es un colectivo de hackers conocido por sus ataques cibernéticos contra gobiernos, corporaciones y organizaciones en todo el mundo. Este grupo se caracteriza por su anonimato y descentralización, lo que les permite coordinar acciones a gran escala sin ser fácilmente rastreados. Sus actividades, que incluyen desde ataques de denegación de servicio (DDoS) hasta la filtración de documentos confidenciales, buscan promover la transparencia y luchar contra la censura y la corrupción.

Crackers famosos

A diferencia de los hackers, los crackers famosos suelen ser conocidos por sus acciones ilegales y destructivas. Aunque no se mencionan nombres específicos en esta guía, los crackers han protagonizado algunos de los ataques cibernéticos más devastadores, como el robo de datos masivos y la creación de malware dañino. Su impacto negativo en la sociedad subraya la importancia de una ciberseguridad robusta para proteger información sensible y sistemas críticos.

También te puede interesar: Línea de tiempo de la historia de las computadoras.

Cómo protegerse de ciberataques

Protegerse de ataques cibernéticos requiere una combinación de medidas preventivas y reactivas. A continuación, se presentan algunas estrategias clave:

Software de seguridad

El uso de software de seguridad es fundamental para proteger sistemas y redes. Entre las herramientas más efectivas se encuentran los antivirus, firewalls y programas de detección de intrusos. Estas soluciones ayudan a identificar y neutralizar amenazas antes de que puedan causar daño significativo.

Buenas prácticas en ciberseguridad

Además del software, es crucial adoptar buenas prácticas en ciberseguridad. Esto incluye mantener todos los sistemas y aplicaciones actualizados, utilizar contraseñas fuertes y únicas, y educar a los usuarios sobre los riesgos y tácticas comunes de ingeniería social. La implementación de políticas de seguridad rigurosas y la realización de auditorías regulares también son esenciales para mantener una defensa sólida contra posibles ataques.

Hackers vs crackers

En resumen, la diferencia entre hackers y crackers es fundamental para entender el panorama de la ciberseguridad. Mientras que los hackers pueden contribuir positivamente a la mejora de la seguridad, los crackers representan una amenaza constante. Conocer sus técnicas y adoptar medidas preventivas puede ayudar a protegerse de los riesgos cibernéticos.

¡SOMOS TU ESCUDO CONTRA LOS CIBERATAQUES!

Preguntas frecuentes

¿Cuál es la principal diferencia entre un hacker y un cracker?

La principal diferencia radica en sus intenciones. Los hackers utilizan sus habilidades para mejorar la seguridad y crear soluciones innovadoras, mientras que los crackers buscan explotar vulnerabilidades para beneficio personal o para causar daño.

¿Todos los hackers son peligrosos?

No, no todos los hackers son peligrosos. Existen hackers éticos que trabajan para proteger sistemas y mejorar la seguridad informática, utilizando sus conocimientos de manera positiva y legal.

¿Cómo puedo convertirme en un hacker ético?

Para convertirte en un hacker ético, es importante adquirir conocimientos profundos en informática y ciberseguridad, obtener certificaciones reconocidas como CEH (Certified Ethical Hacker) y adherirse a un código de ética profesional que promueva el uso responsable de tus habilidades.

¿Qué medidas pueden tomar las empresas para protegerse de los crackers?

Las empresas pueden protegerse de los crackers implementando software de seguridad, adoptando buenas prácticas de ciberseguridad, realizando auditorías regulares y educando a sus empleados sobre los riesgos cibernéticos y cómo evitarlos.

Conoce las soluciones contra ciberataques de VIRMAR Ciberseguridad