Cómo evitar ser víctima de un ataque de ingeniería social en México

La ingeniería social es la práctica de obtener información confidencial a través de la manipulación de usuarios usando como principal método el engaño. Según un informe de Proofpoint, más del 99% de los ciberataques de hoy son activados por humanos¹. Y México no es la excepción.

En VIRMAR hemos visto numerosas campañas de phishing de correo electrónico que intentan engañar a los usuarios para activar malware por su propia cuenta, o bien para entregar credenciales de plataformas de colaboración — principalmente Office365 y Google Suite.

Cómo saber si un correo se trata de phishing

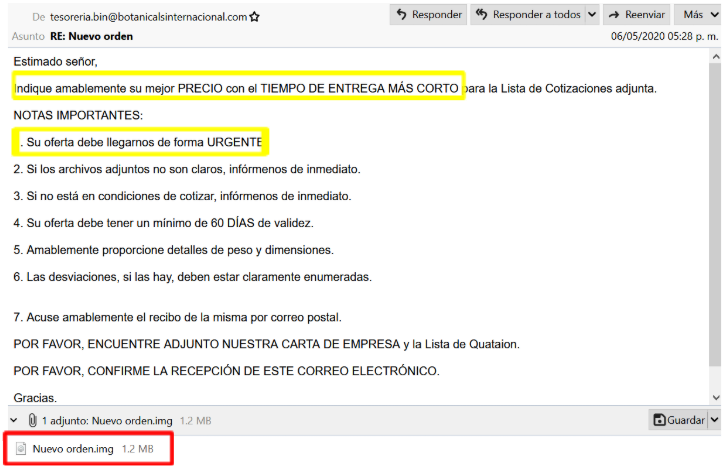

En el ejemplo a continuación, el correo intenta hacerse pasar por un posible comprador solicitando el mejor precio de una cotización recibida por su empresa. Entre las características del correo, el atacante utiliza temas de interés. En este caso, plantea una posible venta así como también sugiere que se trata de un tema de urgencia. Estas técnicas tratan de provocar que el usuario caiga en el error y abra la supuesta cotización, que contiene una pieza de malware que subsecuentemente permite el control remoto de la computadora del usuario.

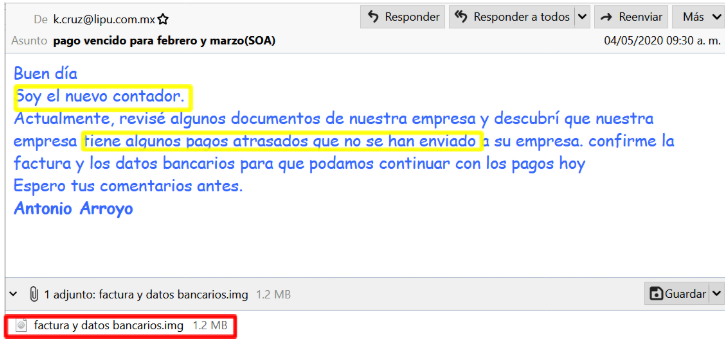

En otro caso vemos correos que intentan hacerse pasar por el nuevo contador de la empresa, el cual ha encontrado deudas pendientes de la empresa. Nuevamente el atacante trata de engañar al usuario utilizando la curiosidad para intentar que abra el archivo infectado.

Como hemos visto en estos ejemplos, los atacantes utilizan diferentes técnicas de engaño entre las cuales se destacan: temas de interés, sentido de urgencia, curiosidad, entre otros para poder hacer sus ataques más efectivos.

Entonces, ¿qué se puede hacer?

Nuestra recomendación general aquí en VIRMAR es concientizar a los usuarios sobre temas básicos de ciberseguridad. El usuario final es el frente de defensa más importante, después de las herramientas tecnológicas de bloqueo que se pueden implementar. Como complemento es necesario contar con dichas herramientas de filtrado con tecnología de punta para bloquear estas amenazas, empleando tecnología de siguiente generación aplicada al sandboxing, machine learning y analítica. En breve: entrenar a sus usuarios para que estén bien preparados para detectar amenazas y complementar esa educación con tecnología de punta es su mejor defensa contra los ataques de ingeniería social en México.